De seguro te has topado por alguna de tus redes sociales con noticias sobre los problemas que han surgido entre Apple y FBI y que ahora ha involucrado nuestras libertades y derechos. Si aún no comprendes cómo o por qué está pasando esto entre ambas entidades, aquí te lo explicamos.

Los antecedentes

Todo comienza en el año 2014, donde el gobierno de China retrasó la salida del iPhone 6 y 6 Plus durante unas semanas debido a preocupaciones sobre el programa de espionaje de la Agencia de Seguridad Nacional de Estados Unidos (NSA de ahora en adelante).

Durante esas mismas semanas, James Comey, director del FBI mostró preocupación por algunas compañías tecnológicas que ofrecían cifrado de serie en sus dispositivos (Google y Apple). Considerando que el iOS 8 incorporó el cifrado en todos los dispositivos compatibles, podría resultar comprensible la preocupación de las autoridades.

Si bien las autoridades se quejaron de la seguridad de los iPhones, ya que ni Apple ni ninguna entidad podrá acceder a los datos del smartphone, comenzaron a surgir casos hipotéticos. “El iPhone va a ser el dispositivo escogido por un pedófilo” fue una de las lapidarias acusaciones que realizó un jefe de detectives de la policía de Chicago.

Sin embargo, Apple argumentó a favor de la privacidad de los usuarios para defenderse de las acusaciones. No obstante, no fue suficiente.

La postura de Apple

Tim Cook comprendió que si quería defender su postura, debía apelar a los consumidores americanos. En ese mismo momento el FBI solicitó a Apple descifrar el iPhone 5c de los asesinos del tiroteo de San Bernardino.

Recordemos el 2 de diciembre del 2015 en San Bernardino, California, dejando 14 muertos y 17 heridos. Uno de los iPhones de los asesinos es el que quería descifrar el FBI.

Tim Cook respondió a la solicitud del FBI con una carta publicada en internet en la cual volvía a respaldar la seguridad y el cifrado como un derecho fundamental.

El gobierno está ordenando a Apple que hackee a sus propios usuarios y romper décadas de avances de seguridad que protegen a nuestros clientes —incluyendo decenas de millones de ciudadanos americanos— de cibercriminales y hackers sofisticados. Los mismos ingenieros que construyeron un cifrado fuerte en el iPhone para proteger a nuestros usuarios serían ordenados, irónicamente, a que debilitaran esas protecciones y hacer que nuestros usuarios estuvieran menos seguros.

Qué es lo que pide el FBI

Técnicamente, el FBI pide ayuda a Apple para descifrar el contenido del iPhone 5c involucrado en el caso San Bernardino. Según la entidad de seguridad, podría haber información relevante sobre posibles cómplices involucrados en el atentado.

Lo que realmente quiere el FBI

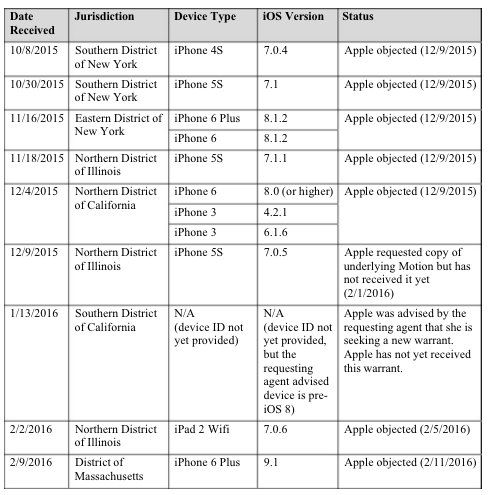

Que el FBI solo quiere acceder a un dispositivo de Apple es una simple mentira. En el sitio The Verge detallan los casos del FBI que involucran dispositivos Apple y a los que también desea acceder.

Entre los 13 dispositivos a los que quiere acceder el FBI, se encuentra un iPhone 3G con iOS 4.2.1, claramente una versión antigua a los nuevos iPhones con cifrado, por lo cual el FBI con sus propias herramientas podrían acceder al contenido, sin ayuda de Apple.

Creando un precedente

Toda esta teleserie que ha montado el FBI con Apple no se trata de la seguridad del iPhone 5c involucrado o de la masacre de San Bernardino, sino de crear un precedente. Como bien sabemos, la justicia americana se basa en la jurisprudencia y los precedentes. Muchas veces las situaciones judiciales hacen referencia a casos de hace décadas para favorecer las acusaciones del gobierno.

Por ejemplo, el escándalo de la intervención de los teléfonos por parte de la NSA a todos los ciudadanos, expuesta por el ex miembro de la CIA Edward Snowden (conocido por liberar información de alto secreto en diarios). Bueno, el FBI se defendió de las acusaciones citando un caso en el cual ordenó a una compañía de teléfono a modificar el cableado de unos sospechosos… durante los años 70’s.

Si el FBI lograr marcar un precedente con la intervención del polémico iPhone 5c, ¿Qué otras demanda podrá realizar en los siguientes 40 años basándose en el caso del iPhone 5c?

Qué dicen los expertos

Jonathan Zdziarski es un experto en seguridad iOS. Sus investigaciones “forenses” en los dispositivos Apple han sido validadas por el Instituto de Justicia de Estados Unidos. A partir de sus conocimientos, explica qué es lo que desea el FBI y realiza una predicción de lo que sucedería si estos consiguen que Apple descifre el iPhone en cuestión.

- Antiguamente, el gobierno podía llevar un dispositivo (con una orden judicial) a Apple para pedir una imagen del terminal. Esto esta así hasta la llegada del IOS 8, el cual se transformaría en una caja negra para todos.

- El FBI no pide que Apple entregue los datos por la fuerza bruta, sino que desarrolle una “herramienta” que permita acceder a los datos.

- El juez admitió que esta medida se encuentra dentro de la “asistencia razonable”, sin importar la gran problema que ha traído a Apple.

- Una vez terminada la “herramienta”, deberá ser revisada por diferentes agencias gubernamentales, así como laboratorios independientes.

- En esta revisión por distintas agencias y laboratorios, la herramienta será diseccionada y replicada por las mismas agencias y laboratorios para sus propios propósitos.

- Una vez hecho esto, Apple debe prepararse para defender la herramienta que ha creado para vulnerar sus propios dispositivos, delante de un juez y un jurado.

¿Qué pasará?

El futuro es desconocido. En estos casos, no hay intermedios: o se crea una herramienta capaz de descifrar los datos del iPhone por parte de Apple o no se hace nada. En el último caso, sabemos que el FBI no se quedará de brazos cruzados.

El 24 del presente mes, Tim Cook dio una entrevista a ABC News. Las respuestas a las preguntas del periodista mantuvieron la línea que hemos visto, asegurando que crear la herramienta para descifrar el dispositivo sería un equivalente a crear el cáncer del dispositivo.

Tim Cook también hizo un énfasis en que la seguridad no es un camino intermedio. Si se construye esta herramienta, no solo podría ser utilizada por los “buenos“, sino también por hackers que quieran robar nuestra información.